Aprueban WebAuthn como nuevo estándar oficial de autenticación en sustitución de la contraseña | WeLiveSecurity

Opciones de autenticación para firma electrónica: logra el equilibrio adecuado con una autenticación segura y fácil de usar - Customer Comms

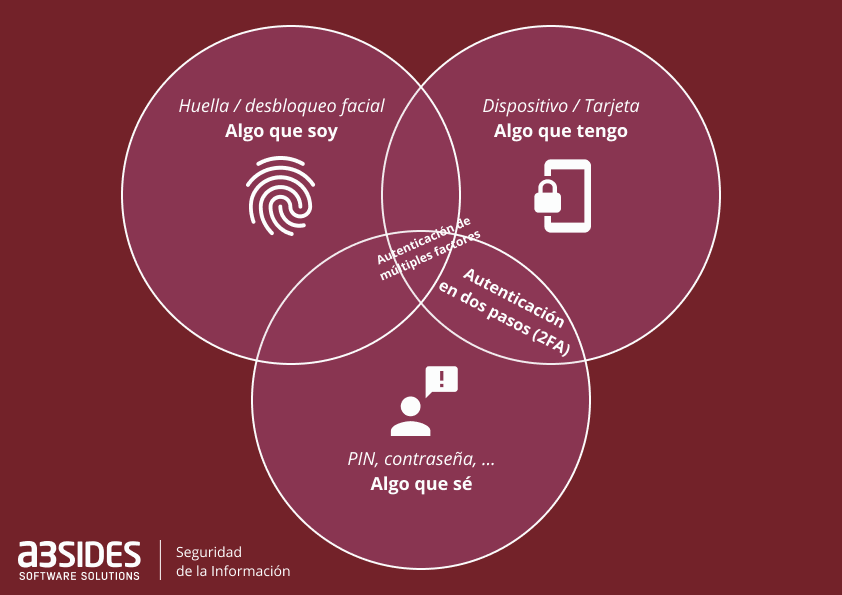

Qué es la autenticación en dos pasos y por qué debes activarla en WhatsApp, Instagram y todas tus redes sociales? | Código Espagueti

4 casos reales de autenticación en varios pasos: cómo lo hacen los gigantes online - Marketing 4 Ecommerce - Tu revista de marketing online para e-commerce

Doble factor de autenticación: la solución más efectiva para prevenir el secuestro de cuentas | WeLiveSecurity

DOBLE AUTENTICACIÓN. ¿QUÉ ES Y CÓMO ME PUEDE AYUDAR A PROTEGER EL ACCESO A MI CUENTA EN INTERNET? - GRUPO GIE

Google planea habilitar la autenticación en dos pasos de forma automática a todos los usuarios - Noticia